GDPR: Notifica della Breccia ICT - SPPD-RSMSEFT

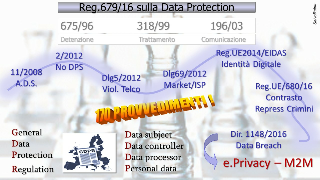

Privacy 4.0 e Protezione dei dati

DPS-2016-2017 e SPPD2018-2019

Menu principale:

GDPR: Notifica della Breccia ICT

AREA FORMAZIONE > DISPENSE FORMAZIONE > ISTRUTTORIA MANUALE

UN AFFARE CHE NON RIGUARDA GLI INFORMATICI MA ANCHE LA PROPRIETA'

_________________________________________________________________________________

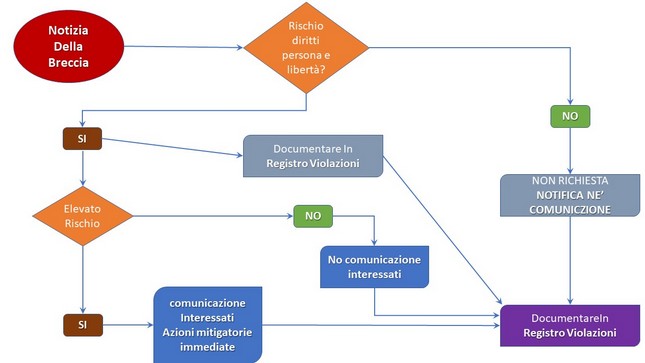

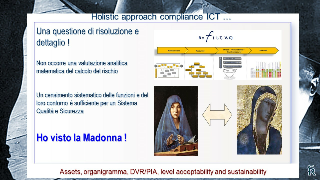

Prima di tutto visualizziamo la cascata decisionale secondo la quale gestire le procedure della cosidetta "DATA BREACH", poi ne parliamo !

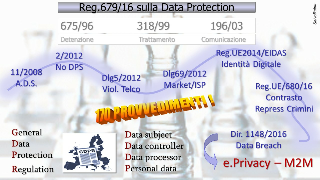

NOTIFICA/COMUNICAZIONE VIOLAZIONE SICUREZZA NORME Dl RIFERIMENTO

Artt «33 e 34 e Linee Guida WP 29 sulla notificazione della violazione del trattamento ai sensi del Regolamento 2016/679 — n. 250/rev. 01 del 3 ottobre 2917, adottata il 6 febbraio 2018.

Secondo il Gruppo di Lavoro Art.. 29 un esempio di un rischio residuo elevato inaccettabile include casi in cui gli interessati possano subire conseguenze significative, o addirittura irreversibili, che non possono superare (Es: accesso illegittimo a dati sulla vita, licenziamento, rischio finanziario interessati) e/o quando appare evidente che il rischio si verificherà (Es: poiché non si è in grado di ridurre il numero di persone che accedono ai dati a causa delle loro modalità di condivisione, utilizzo o distribuzione o quando non si può porre rimedio a una vulnerabilità ben nota). Pertanto, se il titolare del trattamento non è in grado di trovare misure sufficienti per ridurre i rischi a un livello accettabile (rischi residui comunque alti), deve consultare l'autorità di controllo.

Secondo il Gruppo di Lavoro Art.. 29 un esempio di un rischio residuo elevato inaccettabile include casi in cui gli interessati possano subire conseguenze significative, o addirittura irreversibili, che non possono superare (Es: accesso illegittimo a dati sulla vita, licenziamento, rischio finanziario interessati) e/o quando appare evidente che il rischio si verificherà (Es: poiché non si è in grado di ridurre il numero di persone che accedono ai dati a causa delle loro modalità di condivisione, utilizzo o distribuzione o quando non si può porre rimedio a una vulnerabilità ben nota). Pertanto, se il titolare del trattamento non è in grado di trovare misure sufficienti per ridurre i rischi a un livello accettabile (rischi residui comunque alti), deve consultare l'autorità di controllo.

A partire dal 25 maggio 2018, tutti i titolari (non soltanto i fornitori di servizi di comunicazione elettronica accessibili al pubblico), dovranno notificare all'Autorità di controllo le violazioni di dati personali di cui vengano a conoscenza, entro 72 ore e comunque "senza ingiustificato ritardo", ma soltanto se ritengono proba bile che da tale violazione derivino rischi per i diritti e le libertà degli interessati (si veda considerando 85).

A partire dal 25 maggio 2018, tutti i titolari (non soltanto i fornitori di servizi di comunicazione elettronica accessibili al pubblico), dovranno notificare all'Autorità di controllo le violazioni di dati personali di cui vengano a conoscenza, entro 72 ore e comunque "senza ingiustificato ritardo", ma soltanto se ritengono proba bile che da tale violazione derivino rischi per i diritti e le libertà degli interessati (si veda considerando 85).

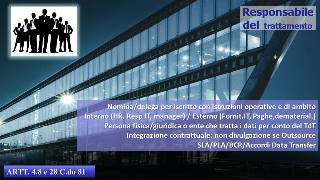

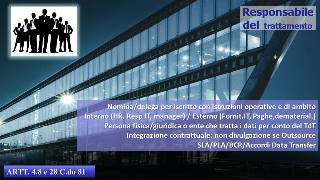

Dalle Linee Guida sulla decorrenza del termine per la notificazione al Garante (72 ore) il WP 29, nei casi in cui il trattamento sia effettuato da un responsabile del trattamento, lo fa decorrere dal momento in cui il momento in cui il titolare del trattamento sia stato informato dal responsabile. Il fatto che la notificazione della violazione sia ordinariamente delegata al Responsabile, non implica un trasferimento della responsabilità al Responsabile del Trattamento: le violazioni saranno contestate al Titolare!

Dalle Linee Guida sulla decorrenza del termine per la notificazione al Garante (72 ore) il WP 29, nei casi in cui il trattamento sia effettuato da un responsabile del trattamento, lo fa decorrere dal momento in cui il momento in cui il titolare del trattamento sia stato informato dal responsabile. Il fatto che la notificazione della violazione sia ordinariamente delegata al Responsabile, non implica un trasferimento della responsabilità al Responsabile del Trattamento: le violazioni saranno contestate al Titolare!

2. Dati personali vengono esfiltrati da un sito internet sicuro gestito dal titolare del trattamento durante un attacco informatico. Il titolare del trattamento ha clienti in un singolo Stato della Ue Notificare all'Autorità di Controllo

2. Dati personali vengono esfiltrati da un sito internet sicuro gestito dal titolare del trattamento durante un attacco informatico. Il titolare del trattamento ha clienti in un singolo Stato della Ue Notificare all'Autorità di Controllo

4. Il titolare del trattamento subisce un attacco ransomware che provoca la crittografia di tutti i dati. Non sono disponibili back-up e i dati non possono essere rlpristinati. Durante le indagini, diventa chiaro che l'unica funzionalità del ransomware era quella di crittografare i dati e che non vi erano altri malware presenti nel SI, riferire all'autorità di vigilanza competente, se ci sono potenziali conseguenze per gli individui in quanto si tratta di una perdita di disponibilità di dati. A seconda della natura dei dati personali interessati' e delle possibili conseguenze della non disponibilità dei dati, nonché di altre possibili conseguenze.

4. Il titolare del trattamento subisce un attacco ransomware che provoca la crittografia di tutti i dati. Non sono disponibili back-up e i dati non possono essere rlpristinati. Durante le indagini, diventa chiaro che l'unica funzionalità del ransomware era quella di crittografare i dati e che non vi erano altri malware presenti nel SI, riferire all'autorità di vigilanza competente, se ci sono potenziali conseguenze per gli individui in quanto si tratta di una perdita di disponibilità di dati. A seconda della natura dei dati personali interessati' e delle possibili conseguenze della non disponibilità dei dati, nonché di altre possibili conseguenze.

NOTA PRELIMINARE: LA BRECCIA VA INTESA NEI DUE SENSI - ESTERNO>>INTERNO ma anche INTERNO>>ESTERNO

COSA VUOL DIRE

Un tipo di violazione della privacy è la violazione della sicurezza, da cui deriva la perdita dell'integrità del dato e/o l'accesso abusivo e/o la compromissione del dato, con conseguente danno per l'interessato. Cominciamo col puntualizzare che anche un "disservizo" o "avaria" del sistema "azienda", quindi semplicemente una interruzione di servizio, possono costituire una minaccia di danno per i dati. Questo perchè anche solo limitare il diritto all'accesso dei propri dati costituisce una violazione.

Se del caso, il titolare del trattamento deve dare notizia ufficiale al Garante e agli interessati. La comunicazione è funzionale all'attenuazione e mitigazione dei danni da parte del titolare del trattamento, all'intervento delle pubbliche autorità, alla predisposizione di cautele da parte del medesimo interessato.

Un adempimento correlato al "Data Breach" è quello della DPIA e questo non sempre viene compreso perchè il TdT cerca di capire quali sono gli obblighi irrinunciabili e quelli ineludibili. Il Data Breach è obbligatorio per tutti mentre la DPIA dipende dalle scelte di "accountability" del TdT.

Se dalla valutazione d'impatto sulla protezione dei dati (DPIA), risultassero potenziali rischi residui elevati, il titolare del trattamento sarà tenuto a richiedere la "consultazione preventiva" dell'autorità di controllo in relazione al trattamento. Quindi si deve preventivamente consultare l'autorità di controllo quando i rischi residui sono elevati.

Secondo il Gruppo di Lavoro Art.. 29 un esempio di un rischio residuo elevato inaccettabile include casi in cui gli interessati possano subire conseguenze significative, o addirittura irreversibili, che non possono superare (Es: accesso illegittimo a dati sulla vita, licenziamento, rischio finanziario interessati) e/o quando appare evidente che il rischio si verificherà (Es: poiché non si è in grado di ridurre il numero di persone che accedono ai dati a causa delle loro modalità di condivisione, utilizzo o distribuzione o quando non si può porre rimedio a una vulnerabilità ben nota). Pertanto, se il titolare del trattamento non è in grado di trovare misure sufficienti per ridurre i rischi a un livello accettabile (rischi residui comunque alti), deve consultare l'autorità di controllo.

Secondo il Gruppo di Lavoro Art.. 29 un esempio di un rischio residuo elevato inaccettabile include casi in cui gli interessati possano subire conseguenze significative, o addirittura irreversibili, che non possono superare (Es: accesso illegittimo a dati sulla vita, licenziamento, rischio finanziario interessati) e/o quando appare evidente che il rischio si verificherà (Es: poiché non si è in grado di ridurre il numero di persone che accedono ai dati a causa delle loro modalità di condivisione, utilizzo o distribuzione o quando non si può porre rimedio a una vulnerabilità ben nota). Pertanto, se il titolare del trattamento non è in grado di trovare misure sufficienti per ridurre i rischi a un livello accettabile (rischi residui comunque alti), deve consultare l'autorità di controllo. NOTA: La formulazione di un parere scritto a favore del titolare del trattamento da parte del Garante è necessaria soltanto quando l'autorità di controllo ritiene che il trattamento previsto non sia conforme al regolamento.

OBBLIGO MANDATORIO

Sono obbligati tutti i titolari di trattamenti (aziende, enti pubblici organizzazioni).

Il soggetto obbligato è tenuto a redigere la notificazione al Garante, la comunicazione all'interessato, un registro delle violazioni della sicurezza per le quali non sia stata effettuata la notificazione.

A partire dal 25 maggio 2018, tutti i titolari (non soltanto i fornitori di servizi di comunicazione elettronica accessibili al pubblico), dovranno notificare all'Autorità di controllo le violazioni di dati personali di cui vengano a conoscenza, entro 72 ore e comunque "senza ingiustificato ritardo", ma soltanto se ritengono proba bile che da tale violazione derivino rischi per i diritti e le libertà degli interessati (si veda considerando 85).

A partire dal 25 maggio 2018, tutti i titolari (non soltanto i fornitori di servizi di comunicazione elettronica accessibili al pubblico), dovranno notificare all'Autorità di controllo le violazioni di dati personali di cui vengano a conoscenza, entro 72 ore e comunque "senza ingiustificato ritardo", ma soltanto se ritengono proba bile che da tale violazione derivino rischi per i diritti e le libertà degli interessati (si veda considerando 85).Comunque, la notifica all'Autorità dell"avvenuta violazione non è sempre obbligatoria, perchè è subordinata alla valutazione del rischio per gli interessati. Naturalmente anche questo, ancora una volta, deve farlo il titolare.

Se la probabilità di tale rischio è elevata, si dovrà informare delle violazione anche gli interessati, sempre "senza ingiustificato ritardo".

Eccezioni - eccezione a quanto sopra sono le circostanze nel paragrafo 3 dell'art. 34, che coincidono solo in parte con quelle attualmente menzionate nell'art. 32-bis del Codice. I contenuti della notifica all'Autorità e della comunicazione agli interessati sono indicati, nel senso che sono indicazioni, agli art. 33 e 34 del regolamento. In merito, il Comitato europeo della protezione dati (si veda art. 70, paragrafo 1, lettere g) e h) ) ha formulato linee-guida specifiche insieme al Gruppo europeo "Articolo 29".

L'Autorità ha messo a disposizione un modello per la notifica dei trattamenti da parte dei fornitori di servizi di comunicazione elettronica accessibili al pubblico

http://www.garanteprivacy.it/web/guest/home/docweb/-/docweb-display/docweb/1915835

Dalle Linee Guida sulla decorrenza del termine per la notificazione al Garante (72 ore) il WP 29, nei casi in cui il trattamento sia effettuato da un responsabile del trattamento, lo fa decorrere dal momento in cui il momento in cui il titolare del trattamento sia stato informato dal responsabile. Il fatto che la notificazione della violazione sia ordinariamente delegata al Responsabile, non implica un trasferimento della responsabilità al Responsabile del Trattamento: le violazioni saranno contestate al Titolare!

Dalle Linee Guida sulla decorrenza del termine per la notificazione al Garante (72 ore) il WP 29, nei casi in cui il trattamento sia effettuato da un responsabile del trattamento, lo fa decorrere dal momento in cui il momento in cui il titolare del trattamento sia stato informato dal responsabile. Il fatto che la notificazione della violazione sia ordinariamente delegata al Responsabile, non implica un trasferimento della responsabilità al Responsabile del Trattamento: le violazioni saranno contestate al Titolare! Mezzi per gli Interessati - Per le Comunicazioni agli interessati sono convenuti e dettagliati ben precisi mezzi di comunicazione da non sottovalutare:

- posta elettronica,

- sms,

- messaggi diretti,

- banner,

- posta convenzionale,

- annunci sulla stampa

Nelle Linee Guida del WP29 riporta alcuni casi paradigmatici che seguono il flusso decisionale che abbiamo raffigurato nella figura iniziale del presente blog.

1. Un Titolare del Trattamento ha conservato copia di un archivio di dati personali criptati su un CD. ll CD viene rubato

2. Dati personali vengono esfiltrati da un sito internet sicuro gestito dal titolare del trattamento durante un attacco informatico. Il titolare del trattamento ha clienti in un singolo Stato della Ue Notificare all'Autorità di Controllo

2. Dati personali vengono esfiltrati da un sito internet sicuro gestito dal titolare del trattamento durante un attacco informatico. Il titolare del trattamento ha clienti in un singolo Stato della Ue Notificare all'Autorità di Controllo No/Si, bisogna notificare l'Autorità di Controllo se ci sono potenziali conseguenze per i singoli interessati

Comunicazione agli Interessati No / Si, dipende dalla natura dei dati personali affetti e dalla gravità delle conseguenze per i singoli interessati

Nota: Fino a che i dati vengono crittografati con un algoritmo avanzato, esistono backup dei dati e la chiave univoca non è compromessa, questa non è una violazione da segnalare. Tuttavia, se i dati vengono successivamente compromessi, è necessaria la notifica

Notificare all'Autorità di Controllo No Comunicazione agli Interessati

3. Un breve black-out, della durata di alcuni minuti, impedisce il funzionamento dei call center del titolare del trattamento. Di conseguenza i clienti non possono accedere ai loro dati

Nota: Non si tratta di una violazione dei dati personali da segnalare, ma si tratta comunque di un incidente registrabile ai sensi dell'articolo 33(p5). Appropriata registrazioni devono essere conservati dal titolare del trattamento

4. Il titolare del trattamento subisce un attacco ransomware che provoca la crittografia di tutti i dati. Non sono disponibili back-up e i dati non possono essere rlpristinati. Durante le indagini, diventa chiaro che l'unica funzionalità del ransomware era quella di crittografare i dati e che non vi erano altri malware presenti nel SI, riferire all'autorità di vigilanza competente, se ci sono potenziali conseguenze per gli individui in quanto si tratta di una perdita di disponibilità di dati. A seconda della natura dei dati personali interessati' e delle possibili conseguenze della non disponibilità dei dati, nonché di altre possibili conseguenze.

4. Il titolare del trattamento subisce un attacco ransomware che provoca la crittografia di tutti i dati. Non sono disponibili back-up e i dati non possono essere rlpristinati. Durante le indagini, diventa chiaro che l'unica funzionalità del ransomware era quella di crittografare i dati e che non vi erano altri malware presenti nel SI, riferire all'autorità di vigilanza competente, se ci sono potenziali conseguenze per gli individui in quanto si tratta di una perdita di disponibilità di dati. A seconda della natura dei dati personali interessati' e delle possibili conseguenze della non disponibilità dei dati, nonché di altre possibili conseguenze.Se fosse disponibile una copia di riserva e i dati potessero essere ripristinati in tempo utile, ciò non dovrebbe essere segnalato all'autorità di vigilanza o agli Interessati in quanto non vi sarebbe stata alcuna perdita permanente di disponibilità o riservatezza dei dati. Tuttavia, l'autorità di controllo può prendere in considerazione un'inchiesta per valutare la conformità ai requisiti di sicurezza dell'articolo 32

5. Un cliente telefona al call center di una banca per segnalare una violazione dei dati poiché ha ricevuto una dichiarazione mensile del conto bancario non proprio.

Solo le persone interessate vengono avvisate se c'è un rischio elevato ed è chiaro che altri non sono stati colpiti. Successivamente, dopo ulteriori indagini, se viene identificato un numero maggiore di persone interessate, è necessario eseguire un aggiornamento dell'autorità di vigilanza e il controllore effettua il passaggio aggiuntivo per notificare agli altri individui se vi è un rischio elevato.

7. Una società di hosting di siti web (responsabile del trattamento) identifica un errore nel codice che controlla l'autorizzazione dell'utente. Ciò implica che ogni utente possa accedere ai dettagli dell'account di qualsiasi altro utente: Notificare all'Autorità di Controllo. Va segnalato all'autorità di vigilanza capofila se comporta l'elaborazione transfrontaliera. Il responsabile del trattamento, nella società di hosting di siti Web, deve subito informare i suoi clienti interessati (i titolari del trattamento). Se la società di hosting ha condotto la propria indagine, i titolari del trattamento interessati dovrebbero essere ragionevolmente fiduciosi sul fatto che quelli che hanno subito una violazione e possano considerarsi "informati" se "notificati" dalla società di hosting (che riocordiamo è un responsabile del trattamento)

7. Una società di hosting di siti web (responsabile del trattamento) identifica un errore nel codice che controlla l'autorizzazione dell'utente. Ciò implica che ogni utente possa accedere ai dettagli dell'account di qualsiasi altro utente: Notificare all'Autorità di Controllo. Va segnalato all'autorità di vigilanza capofila se comporta l'elaborazione transfrontaliera. Il responsabile del trattamento, nella società di hosting di siti Web, deve subito informare i suoi clienti interessati (i titolari del trattamento). Se la società di hosting ha condotto la propria indagine, i titolari del trattamento interessati dovrebbero essere ragionevolmente fiduciosi sul fatto che quelli che hanno subito una violazione e possano considerarsi "informati" se "notificati" dalla società di hosting (che riocordiamo è un responsabile del trattamento)

10. Una e-mail di marketing diretto viene inviata ai destinatari nel campo "a:" o "cc" , consentendo in tal modo a ciascun destinatario di vedere l'indirizzo e-mail di altri destinatari. Sicuramente notificare all'Autorità di Controllo. Infatti, i titolari del trattamento devono informare l'autorità di vigilanza. Si pensi all'ospedale che è obbligato a notificare per ovvie possibili e gravi conseguenze per il benessere del paziente e la sua privacy

10. Una e-mail di marketing diretto viene inviata ai destinatari nel campo "a:" o "cc" , consentendo in tal modo a ciascun destinatario di vedere l'indirizzo e-mail di altri destinatari. Sicuramente notificare all'Autorità di Controllo. Infatti, i titolari del trattamento devono informare l'autorità di vigilanza. Si pensi all'ospedale che è obbligato a notificare per ovvie possibili e gravi conseguenze per il benessere del paziente e la sua privacy

Il titolare del trattamento intraprende una breve indagine (completata entro 24 ore) e stabilisce con ragionevole certezza che si è verificata una violazione dei dati personali e se si tratta di un difetto sistemico che ha o potrebbe interessare altri clienti

6. Un mercato on-line multinazionale subisce un attacco informatico e nomi utente, password e cronologia degli acquisti sono pubblicati online dall'autore dell'illecito. Non commentabile !

7. Una società di hosting di siti web (responsabile del trattamento) identifica un errore nel codice che controlla l'autorizzazione dell'utente. Ciò implica che ogni utente possa accedere ai dettagli dell'account di qualsiasi altro utente: Notificare all'Autorità di Controllo. Va segnalato all'autorità di vigilanza capofila se comporta l'elaborazione transfrontaliera. Il responsabile del trattamento, nella società di hosting di siti Web, deve subito informare i suoi clienti interessati (i titolari del trattamento). Se la società di hosting ha condotto la propria indagine, i titolari del trattamento interessati dovrebbero essere ragionevolmente fiduciosi sul fatto che quelli che hanno subito una violazione e possano considerarsi "informati" se "notificati" dalla società di hosting (che riocordiamo è un responsabile del trattamento)

7. Una società di hosting di siti web (responsabile del trattamento) identifica un errore nel codice che controlla l'autorizzazione dell'utente. Ciò implica che ogni utente possa accedere ai dettagli dell'account di qualsiasi altro utente: Notificare all'Autorità di Controllo. Va segnalato all'autorità di vigilanza capofila se comporta l'elaborazione transfrontaliera. Il responsabile del trattamento, nella società di hosting di siti Web, deve subito informare i suoi clienti interessati (i titolari del trattamento). Se la società di hosting ha condotto la propria indagine, i titolari del trattamento interessati dovrebbero essere ragionevolmente fiduciosi sul fatto che quelli che hanno subito una violazione e possano considerarsi "informati" se "notificati" dalla società di hosting (che riocordiamo è un responsabile del trattamento) Se non ci sono alti rischi per i singoli interessati, essi non devono essere avvisati.

Nota: Il titolare del trattamento dovrebbe agire, ad es. forzando il ripristino della password degli account interessati, nonché altri passaggi per mitigare il rischio. La società di hosting del sito web (titolare del trattamento) deve prendere in considerazione qualsiasi altro obbligo di notifica (Es.: direttiva NIST). Se non vi è prova che una vulnerabilità sia stata effettivamente sfruttata, per il responsabile del trattamento, una violazione notificabile potrebbe non essersi verificata. Ciò non di meno, deve essere "registrabile" o essere "oggetto di non conformità" ai sensi dell'articolo 32

8. Le cartelle cliniche di un ospedale non sono disponibili per un periodo di 30 ore a causa di un attacco informatico. Non commentabile!

9. I dati personali di 5000 studenti vengono erroneamente inviati alla mailing list sbagliata con oltre

1000 destinatari

10. Una e-mail di marketing diretto viene inviata ai destinatari nel campo "a:" o "cc" , consentendo in tal modo a ciascun destinatario di vedere l'indirizzo e-mail di altri destinatari. Sicuramente notificare all'Autorità di Controllo. Infatti, i titolari del trattamento devono informare l'autorità di vigilanza. Si pensi all'ospedale che è obbligato a notificare per ovvie possibili e gravi conseguenze per il benessere del paziente e la sua privacy

10. Una e-mail di marketing diretto viene inviata ai destinatari nel campo "a:" o "cc" , consentendo in tal modo a ciascun destinatario di vedere l'indirizzo e-mail di altri destinatari. Sicuramente notificare all'Autorità di Controllo. Infatti, i titolari del trattamento devono informare l'autorità di vigilanza. Si pensi all'ospedale che è obbligato a notificare per ovvie possibili e gravi conseguenze per il benessere del paziente e la sua privacySi deve riferire all'autorità di vigilanza e produrre la notifica all'autorità di vigilanza può essere obbligatoria se un numero elevato di persone è interessato, se vengono rivelati dati sensibili (ad esempio una mailing list di uno psicoterapeuta) o se altri fattori presentano rischi elevati (ad esempio, la posta contiene password)

In merito alla comunicazione agli Interessati si deve comunicare alle persone colpite, e in base alla portata al tipo di dati personali coinvolti e alla gravità delle possibili conseguenze.

Nota: La notifica potrebbe non essere necessaria se non vengono rivelati dati sensibili e se viene rivelato solo un piccolo numero di indirizzi e-mail. Notificazione al Garante dipende anche dal grado di minimizzazione comprovabile grazie alla predisposizione di sistemi che rendono improbabile il rischio per gli interessati. Altrettanto risolutiva la adozione e la predisposizione (by design & by default) di sistemi rilevazione della violazione dei dati quali Data Loss Preventio, Intrusion Detection & Intrusion Prevention System (DLP, IDS/IPS)

TEMPISTICHE DI INTERVENTO

Notifica completa al garante immediata, entro massimo 72 ore

oppure

Notifica completa al garante immediata, oltre le 72 ore

oppure

Notifiche parziali a cavallo delle 72 ore

Precisando ...

Registro delle violazioni dati non notificate (improbabilità rischio):

- descrizione della natura della violazione dei dati personali compresi, se possibile, le categorie e il numero approssimativo di interessati in questione nonché le categorie e il numero approssimativo di registrazioni dei dati personali in questione;

- comunicazione del nome e dei dati di contatto del responsabile della protezione dei dati o di altro punto di contatto presso cui ottenere più informazioni;

- descrizione delle probabili conseguenze della violazione dei dati personali;

- descrizione delle misure adottate o di cui si propone l'adozione da parte del titolare del trattamento per porre rimedio alla violazione dei dati personali e anche, se del caso, per attenuarne i possibili effetti negativi Oltre ai contenuti sub a), b), c) e d) casella precedente:

- motivi del ritardo. Oltre ai contenuti sub a), b), c) e d) casella precedente:

- motivi della comunicazione "stratificata"

- 1. circostanze

- 2. conseguenze

- 3. provvedimenti adottati

Predisposizione di Sistemi che non richiedono cornunicazicne all'interessato...

Predisposizione di Sistemi che non richiedono cornunicazicne all'interessato...a) il titolare del trattamento ha messo in atto le misure tecniche e organizzative adeguate di protezione e tali misure erano state applicate ai dati personali oggetto della violazioneb) il titolare del trattamento ha successivamente adottato misure atte a scongiurare il sopraggiungere di un rischio elevato per i diritti e le libertà degli interessati in particolare quelle destinate a rendere i dati personali incomprensibili a chiunque non sia autorizzato ad accedervi, quali la cifraturac) la comunicazione richiederebbe sforzi sproporzionati Predisposizione sistemi rilevazione della violazione dei dati suscettibili di presentare rischio elevato Individuazione centro di competenza Adozione protocollo di attività Avviso al RPD/DPO.

Accertamento condizioni di esonero dall'obbligo (Adozione protocollo di valutazione)

a) natura della violazione;b) comunicazione del nome e dei dati di contatto del DPO o di altro punto di contatto presso Accertamento condicui ottenere più informazioni; zioni di obbligo di comunicazione semplicec) descrizione delle probabili conmunicazione >> conseguenze della violazione; Si procede invece a una comunicazione pubblica o a una misura simile, tramite la quale gli interessati sono informati con analoga efficacia chiara senza ritardo produrre anche:

- Richiesta del Garante di procedere alla comunicazione

- Accertamento del Garante di una condizione di esonero

d) descrizione delle misure adottate o di cui si propone l'adozione da parte del titolare del trattamento per porre rimedio alla violazione dei dati personali e anche, se del caso, per attenuarne i possibili effetti negativi

INDICE GENERALE SPPD | TITOLARI PRIVACY | INFORMATIVE PRIVACY | Manuale SPPD 2018-2019 | Manuale DPS 2016-1017 | AREA FORMAZIONE | AREA STAFF RISERVATA | AUTORITA' GARANTI | SEGNALAZIONI E/O RECLAMI | Mappa generale del sito